Что случилось

25 июня 2019 года Elastic сообщил в своём блоге о добавлении SIEM-представлений в Kibana для эффективного анализа неструктурированных данных и выявления подозрительной активности. SIEM полностью бесплатный и доступен начиная с версии Elastic Stack 7.2. В Elasticsearch изменений относительно SIEM не было. Да, и пока что это бета-версия без гарантий заявленной работоспособности.

Что внутри

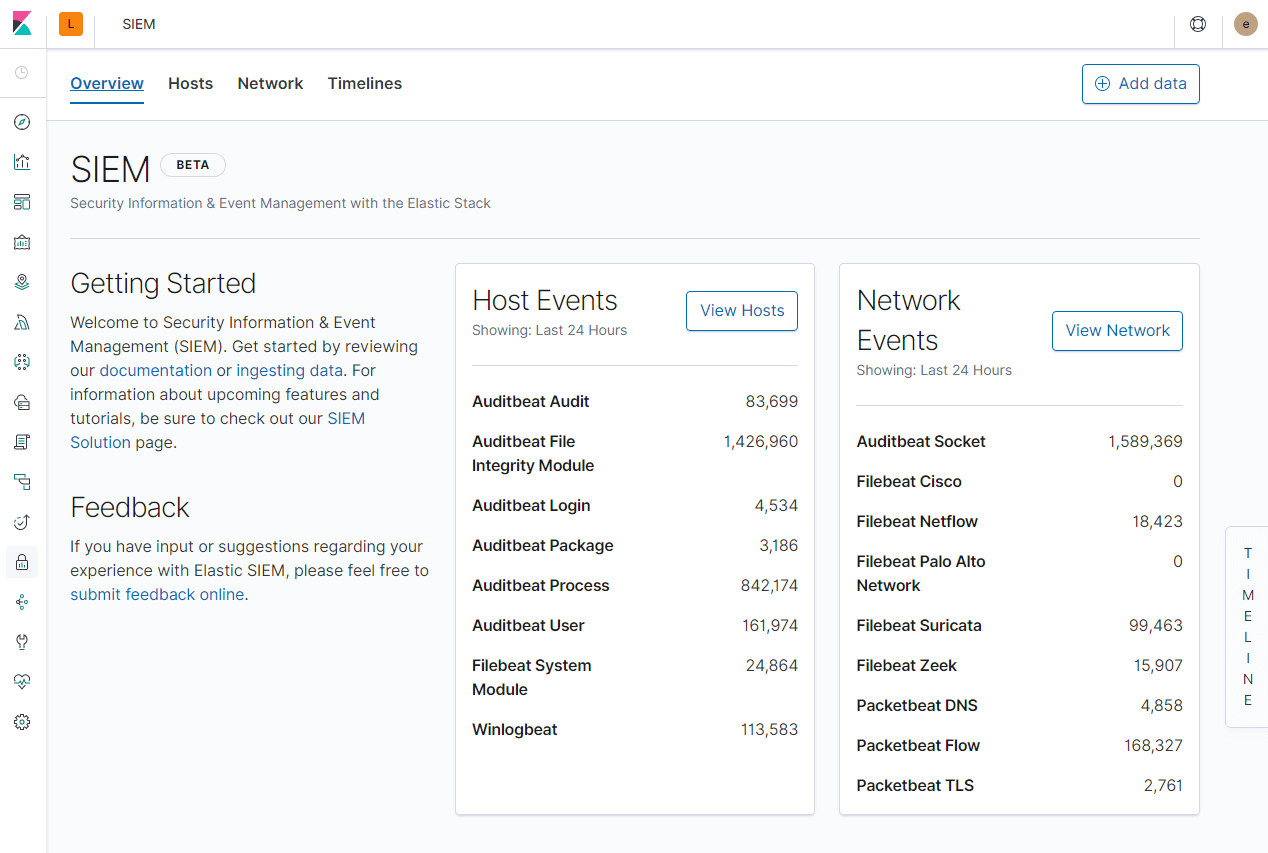

Новые возможности SIEM-анализа автоматически строят представления на основе данных из индексов вида auditbeat-*, winlogbeat-*, filebeat-*, and packetbeat-*.

Набор представлений включает в себя Overview, Hosts, Network и Timeline.

Overview — верхнеуровневое представление собфтий информационной безопасности и его можно увидеть на заглавное картинке поста. Остальные ниже.

Hosts. Данные в разрезе по хостам можно просматривать за разные периоды времени (передвигая Timeline). Представленные виджеты делятся на представления, в которые можно «провалиться»:

- Hosts

- Unique IPs

- User Authentications (success and failures)

- Uncommon Processes

- Events

Детализация по хосту покажет имя хоста, время первого возникновения события, время последнего возникновения события, IP и MAC адреса, тип операционной системы и т. д.

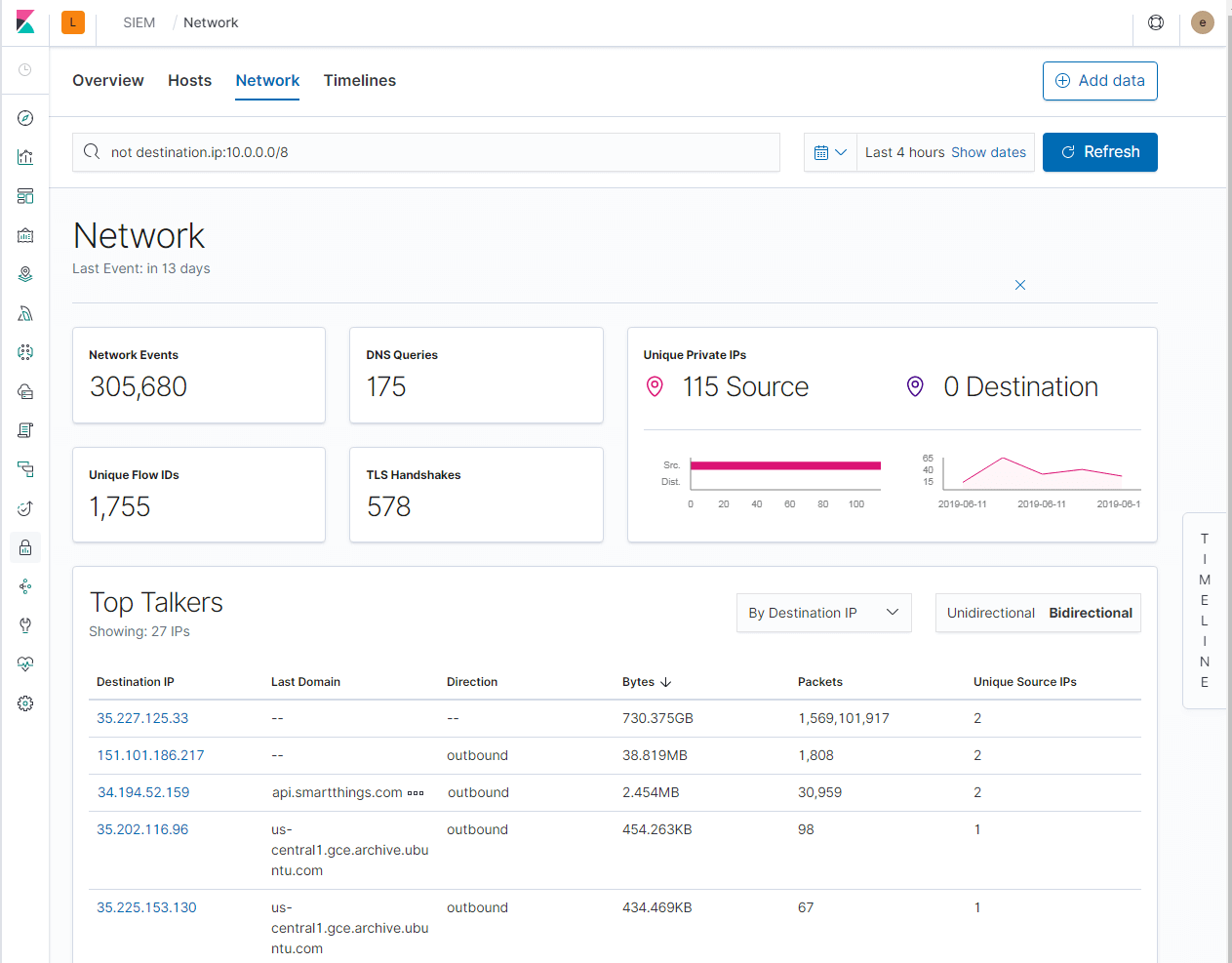

Network. Данные в разрезе по сети можно просматривать за разные периоды времени (передвигая Timeline). Представленные виджеты делятся на представления, в которые можно «провалиться»:

- Top Talkers

- Top DNS Domains

- IP Details

- Domains

- Users

- Transport Layer Security certs

Timeline. На основе данных в разрезе по времени можно проводить анализ событий информационной безопасности. Timeline — это рабочая область, в которой можно оставлять заметки и предоставлять доступ коллегам по ссылке.

Что дальше

Добавление специализированных представлений и возможностей в Kibana — один из первых шагов компании Elastic по движению к полнофункциональной SIEM-системе. Вендор анонсирует интеллектуальное обнаружение вторжений, анализ пользовательской активности и т. д. Будем внимательно следить за обновлениями.